Introductie – Waarom gevoelige data embedded analytics lastiger maakt dan het lijkt

Bedrijfsteams willen analytics binnen de apps die ze al gebruiken. Finance wil accountoverzichten in hun workflow. De gezondheidszorg wil operationele dashboards nabij patiëntsystemen. Gereguleerde bedrijven willen snellere beslissingen zonder extra tools. Maar dezelfde dashboards die mensen helpen sneller te handelen, kunnen ook PII (persoonsgegevens), PHI (medische gegevens) en andere gevoelige data blootstellen als de stack niet waterdicht is. Dat is de werkelijke spanning bij embedded analytics voor omgevingen met gevoelige gegevens.

Voor CEO’s, CIO’s en CTO’s is het probleem niet alleen beveiliging. Het is schaalbaarheid. Als voor elke nieuwe use case een extra analist, beheerder of security engineer nodig is, wordt analytics een bezettingsprobleem.

Wat dit artikel zal behandelen

Dit artikel definieert embedded analytics voor omgevingen met gevoelige data, benoemt de belangrijkste knelpunten op het gebied van beveiliging en compliance, en legt uit waarom YellowfinBI, via zijn door de klant gecontroleerde en on-premises-vriendelijke model op yellowfinbi.com, essentieel is voor teams die willen groeien zonder extra personeel aan te nemen.

Wat embedded analytics betekent in risicovolle data-omgevingen

Het verschil tussen standaard embedded BI en embedding van gevoelige data

Standaard embedded BI draait vooral om gemak. Plaats grafieken in een portaal. Pas de UI aan. Houd gebruikers binnen de app.

Het embedden van gevoelige data heeft een striktere taak. Het vereist dataminimalisatie, isolatie van tenants, controleerbaarheid (auditability), row-level security en afstemming met regels zoals HIPAA en AVG (GDPR). Met andere woorden, de analytics-laag moet voldoen aan het vertrouwensmodel van de app.

Waarom architectuur belangrijker is dan dashboards

De grafiek is zelden het probleem. Het risico zit in het pad dat de grafiek voedt. Dat omvat hosting, API’s, tokens, AI-aanroepen, logs en gekopieerde datasets. Als die onderdelen niet goed beveiligd zijn, wordt het dashboard een datalek met een mooie interface.

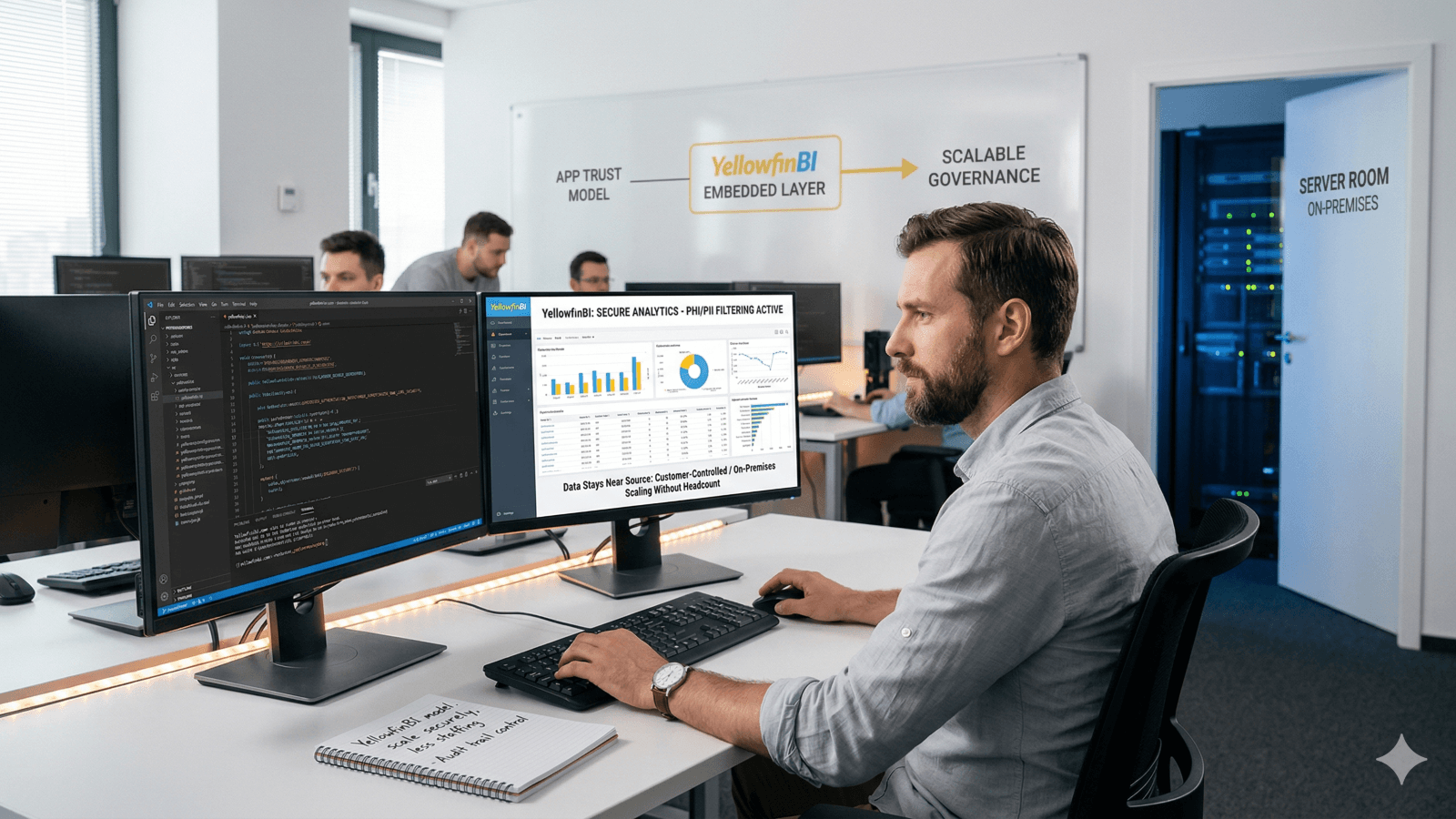

Daarom is de positie van YellowfinBI op het gebied van on-premises embedded analytics zo belangrijk. Hun model houdt governance dicht bij de bron in plaats van het achteraf toe te voegen. Zie de eigen richtlijnen van YellowfinBI in Embedded BI: Waarom on-premises embedded analytics beter is dan BI van derden voor gegevensbeveiliging.

De belangrijkste risico’s bij embedded analytics voor omgevingen met gevoelige data

Datatransport, API-blootstelling en fouten in row-level security

Het eerste risico is dat ruwe data door meer systemen beweegt dan nodig is. Elke extra stap voegt een nieuw punt van bewaring toe. Zelfs met encryptie blijft het aanvalsoppervlak bestaan. Verkeerd geconfigureerde eindpunten, zwakke token-afhandeling en blootgestelde API’s kunnen een eenvoudige embed veranderen in een open deur.

Row-level security kan ook falen in multi-tenant opstellingen. Als filters slechts één regel afwijken, kunnen gebruikers records zien die bedoeld zijn voor een andere tenant, klant of zorgteam. Daarom hebben gevoelige omgevingen controles nodig die binnen het vertrouwensmodel van de app vallen, en er niet los naast staan.

Het on-premises en door de klant gecontroleerde hostingmodel van YellowfinBI vermindert onnodig transport en houdt gevoelige verwerking dicht bij de bron. Dat is een veel veiligere houding dan data door een keten van leveranciers sturen.

AI, audittrails en risico’s van wildgroei in niet-productieomgevingen

Een nieuwer risico bevindt zich in de AI-laag. Als AI-functies schemadetails, query-context of geaggregeerde outputs kunnen zien zonder strikte controle, volgt lekkage van metadata. Het artikel van Reveal over Beveiliging met embedded analytics en de AI-laag maakt dit punt duidelijk: AI kan het inbreukoppervlak vergroten als het niet wordt afgeperkt.

Audittrails zijn net zo belangrijk. Als een systeem niet kan aantonen wie wat, wanneer en van waaruit heeft opgevraagd, wordt een compliance-beoordeling snel een nachtmerrie. Dit gat is pijnlijk in de financiële sector en de gezondheidszorg.

Niet-productieomgevingen vormen een ander stil probleem. Perforce merkt op dat het beschermen van gevoelige data in niet-productieomgevingen datakopieën in dev en test koppelt aan grote blootstelling. Hun onderzoek wijst uit dat 60 procent van de gevallen van inbreuken of verliezen te wijten is aan gevoelige data in niet-productie, terwijl 54 procent melding maakt van tragere cycli en 45 procent van lagere kwaliteit door frictie op het gebied van compliance. De oplossing is niet meer kopieën, maar in-place maskering en strakkere controles op de analytics-workflow.

Waarom achteraf toegevoegde BI vaak faalt in gereguleerde industrieën

De verborgen kosten van “versleutel het gewoon”

Encryptie helpt, maar lost niet alles op. Het stopt geen blootgestelde eindpunten. Het stopt geen slechte configuraties. Het stopt geen diefstal van tokens. Het stopt geen lekkage tussen tenants wanneer de app-logica niet klopt.

Daarom is het werkelijke doel de vermindering van het aanvalsoppervlak. Gevoelige omgevingen hebben minder tussenstations, minder externe partijen en minder dode hoeken nodig. Een achteraf toegevoegde BI-laag voegt vaak precies die problemen toe die het geacht werd op te lossen.

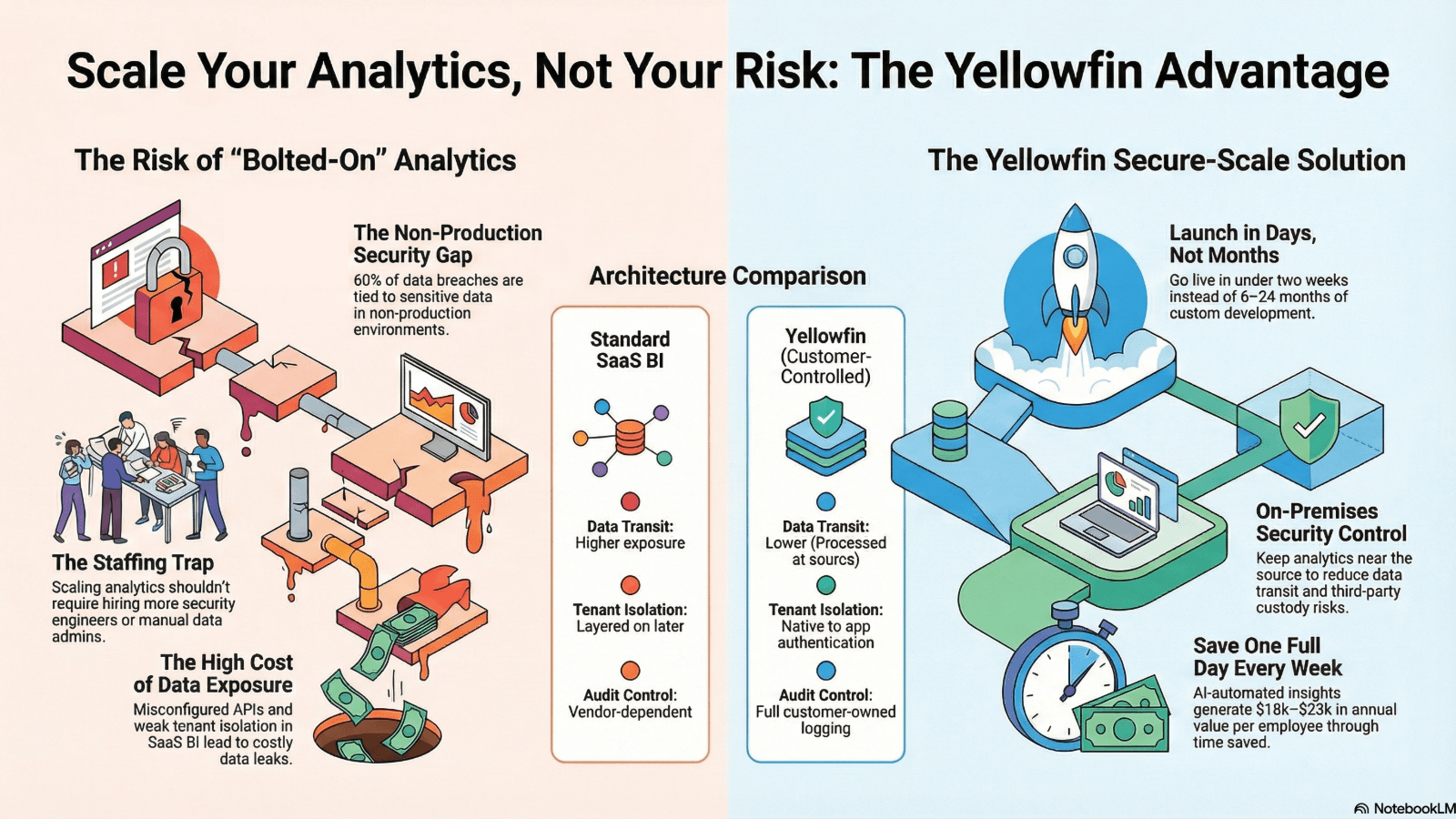

Waarom meer mensen aannemen niet het schaalbare antwoord is

Veel bedrijven reageren door meer analisten, beheerders en beveiligingspersoneel aan te nemen. Dat werkt even, maar daarna lopen de kosten op en vertraagt de coördinatie. Analytics zou geen groeiende controlekamer nodig moeten hebben om veilig te blijven.

Een beter model biedt ingebouwde governance, overgenomen app-authenticatie, systeemeigen handhaving van beleid en minder noodzaak voor aangepaste aanpassingen achteraf. Dat is een beslissing op directieniveau, niet alleen een keuze voor een tool. CEO’s, CTO’s en CIO’s zouden een eenvoudige vraag moeten stellen: vermindert de analytics-laag de operationele belasting, of voegt deze juist meer toe?

Het beveiligingsmodel van YellowfinBI voor omgevingen met gevoelige data

On-premises en door de klant gecontroleerde implementatie als kernonderscheid

De kernboodschap van YellowfinBI is direct: houd analytics dichter bij de data en onder controle van de klant. Dat is essentieel voor gereguleerde data omdat het transport vermindert, de keten van externe partijen inkort en gemakkelijker past binnen interne beveiligingsnormen.

Dit maakt de compliance-houding ook voorspelbaarder. Wanneer hosting-, logging- en beleidslagen zich binnen de omgeving van de klant bevinden, komt het beveiligingsteam voor minder verrassingen te staan. YellowfinBI bespreekt deze aanpak in Beveiligingsoverwegingen bij het kiezen van een embedded analytics-provider, inclusief risico’s in de toeleveringsketen en implementatierisico’s die van belang zijn onder kaders zoals NIS2.

Embedded controles die veilig schalen ondersteunen

De controles die er het meest toe doen zijn praktisch:

- row-level security

- overname van authenticatie op app-niveau

- tenant-isolatie

- configureerbare encryptie

- audit logs met gebruikers- en tijdscontext

- beveiligde SDK- en API-afhandeling

Die mix is belangrijk omdat de analytics-laag hiermee het vertrouwen van de bovenliggende app overneemt, in plaats van een apart eiland van beleidsregels te creëren.

| Mogelijkheid | Achteraf toegevoegde SaaS BI | YellowfinBI on-prem / klant-gecontroleerde embedding |

| Blootstelling bij datatransport | Hoger | Lager |

| Tenant-isolatie | Vaak achteraf toegevoegd | Systeemeigen / dichter bij app-authenticatie |

| Controle over audittrails | Inconsistent | Door klant gecontroleerde logging |

| Controle over AI-eindpunten | Afhankelijk van leverancier | Opties in eigendom van de klant |

| Aanpassing voor compliance | Vaak gebaseerd op retrofits | Ingebouwd in implementatiemodel |

Industrieperspectief: Veilige analytics als governancestrategie, niet als IT-belasting

Het aanbevolen standpunt voor het artikel

In gevoelige omgevingen moet analytics worden behandeld als een beheerde productmogelijkheid, niet als een aparte BI-laag. Die inkadering verandert het werk. Het vermindert schaduwkopieën. Het beperkt wildgroei aan tools. Het verlaagt handmatig toezicht. Bovendien houdt het leidinggevenden gefocust op zakelijk gebruik, in plaats van constant opruimen na beveiligingsfouten.

Messaging-focus om door het hele artikel heen te versterken

De kernboodschap is simpel: YellowfinBI helpt teams analytics te schalen zonder het risico of het personeelsbestand te vergroten. De secundaire boodschap is net zo belangrijk: beveiliging en compliance zijn geen blokkades voor embedded analytics. Het zijn ontwerpvereisten.

Voor CEO’s betekent dat snellere beslissingen zonder de last van extra personeel. Voor CTO’s en CIO’s betekent het minder compromissen in de architectuur. Voor analisten betekent het vertrouwde toegang zonder eindeloze vertragingen door governance.

Use cases en bewijspunten voor Finance, Gezondheidszorg en andere gereguleerde sectoren

Gezondheidszorg onder HIPAA en privacygevoelige operaties

Zorgteams hebben dashboards nodig voor operaties, personeelsbezetting en zorgstroom. Ze hebben geen brede blootstelling aan PHI nodig. Embedded analytics kan deze use cases ondersteunen als row-level security en audit logging vanaf het begin zijn ingebouwd.

Dat is essentieel in HIPAA-omgevingen waar zelfs interne gebruikers alleen de records mogen zien die ze nodig hebben. Het door de klant gecontroleerde model van YellowfinBI sluit daar goed bij aan.

Financiële diensten, verzekeringen en multi-tenant applicaties

Financiële en verzekeringsteams verwerken PII, accountgegevens, claimgegevens en strikte tenant-grenzen. Een klein lek kan een regelgevend incident worden. Multi-tenant SaaS-systemen staan onder nog meer druk omdat één fout in een sessie kan overlopen in de weergave van een andere tenant.

Het on-premises en isolatie-gerichte model van YellowfinBI geeft teams meer controle over waar data leeft en wie deze kan zien.

| Knelpunt in de sector | Zakelijk risico | Vereiste voor embedded analytics | Oplossing via YellowfinBI |

| HIPAA/PHI toegang | Lekken van patiëntgegevens | Gedetailleerde toegangscontrole | App-auth overname + RLS |

| Finance/PII | Overtredingen van regelgeving | Controleerbaarheid + isolatie | On-prem implementatie + logs |

| Multi-tenant SaaS | Blootstelling tussen tenants | Scheiding per weergave | Beveiligd embedding-model |

| AI-gestuurde inzichten | Lekkage van metadata | Gecontroleerde AI-eindpunten | Door klant beheerde routering |

Wat besluitvormers moeten evalueren voordat ze een embedded analytics-provider kiezen

De praktische selectiecriteria

Stel vijf vragen voordat u een provider kiest.

- Waar draait het: on-prem, in een VPC, of volledig gehoste SaaS?

- Welke beveiligingscontroles zijn er voor RLS, encryptie, token-afhandeling en logs?

- Hoe voldoet het aan de behoeften van HIPAA, AVG en NIS2?

- Waar gaan prompts, outputs en context heen in de AI-functies?

- Vermindert het de personeelsbelasting, of voegt het juist meer maatwerk toe?

Waarom YellowfinBI relevant is in deze evaluatie

YellowfinBI is geschikt voor teams die embedded analytics willen zonder mensen aan te hoeven nemen om het veilig te houden. Het juiste platform moet maatwerkontwikkeling verminderen en aanpassingen achteraf beperken. Als een tool een tweede beveiligingsproject nodig heeft om bruikbaar te zijn, is het de verkeerde tool voor gevoelige data.

Veelgestelde vragen (FAQ) om te behandelen

Vermindert embedded analytics echt het risico op lekken vergeleken met traditionele dashboards? Ja, wanneer data dichter bij de bronsystemen blijft en toegang wordt overgenomen van de app.

Is row-level security voldoende? Niet op zichzelf. Het heeft logging, tenant-isolatie en gecontroleerde API’s nodig.

Hoe helpt on-premises embedding bij HIPAA en AVG? Het houdt de bewaring, het beleid en de auditcontrole binnen de omgeving van de klant.

Wat zijn de grootste AI-beveiligingsrisico’s? Blootstelling van metadata, lekkage van context en door leveranciers gehoste routering.

Kan analytics schalen zonder meer personeel aan te nemen? Ja, als governance is ingebouwd in het product en niet later is toegevoegd.

Conclusie – Schaal analytics, niet risico

Embedded analytics voor omgevingen met gevoelige data werkt wanneer architectuur, compliance en controle samen worden opgebouwd. Als die onderdelen gescheiden worden, stijgt het risico snel. YellowfinBI valt op omdat hun door de klant gecontroleerde, on-premises-vriendelijke model past bij gereguleerde teams die schaal nodig hebben zonder extra personeel.

Beoordeel uw huidige stack op blootstelling tijdens transport, gaten in de audit en knelpunten in de governance. Vergelijk die opstelling vervolgens met de beveiligings- en embedding-bronnen op yellowfinbi.com.