Einleitung – Warum sensible Daten Embedded Analytics schwieriger machen, als es aussieht

Businessteams wünschen sich Analysen direkt in den Anwendungen, die sie bereits nutzen. Die Finanzabteilung benötigt Konteneinsichten im Workflow. Das Gesundheitswesen verlangt nach operativen Dashboards direkt bei den Patientensystemen. Regulierte Unternehmen wollen schnellere Entscheidungen ohne zusätzliche Tools. Doch dieselben Dashboards, die Menschen helfen, schneller zu handeln, können auch PII (personenbezogene Daten), PHI (geschützte Gesundheitsinformationen) und andere sensible Daten offenlegen, wenn der Stack lückenhaft ist. Das ist das eigentliche Spannungsfeld bei Embedded Analytics in Umgebungen mit sensiblen Daten.

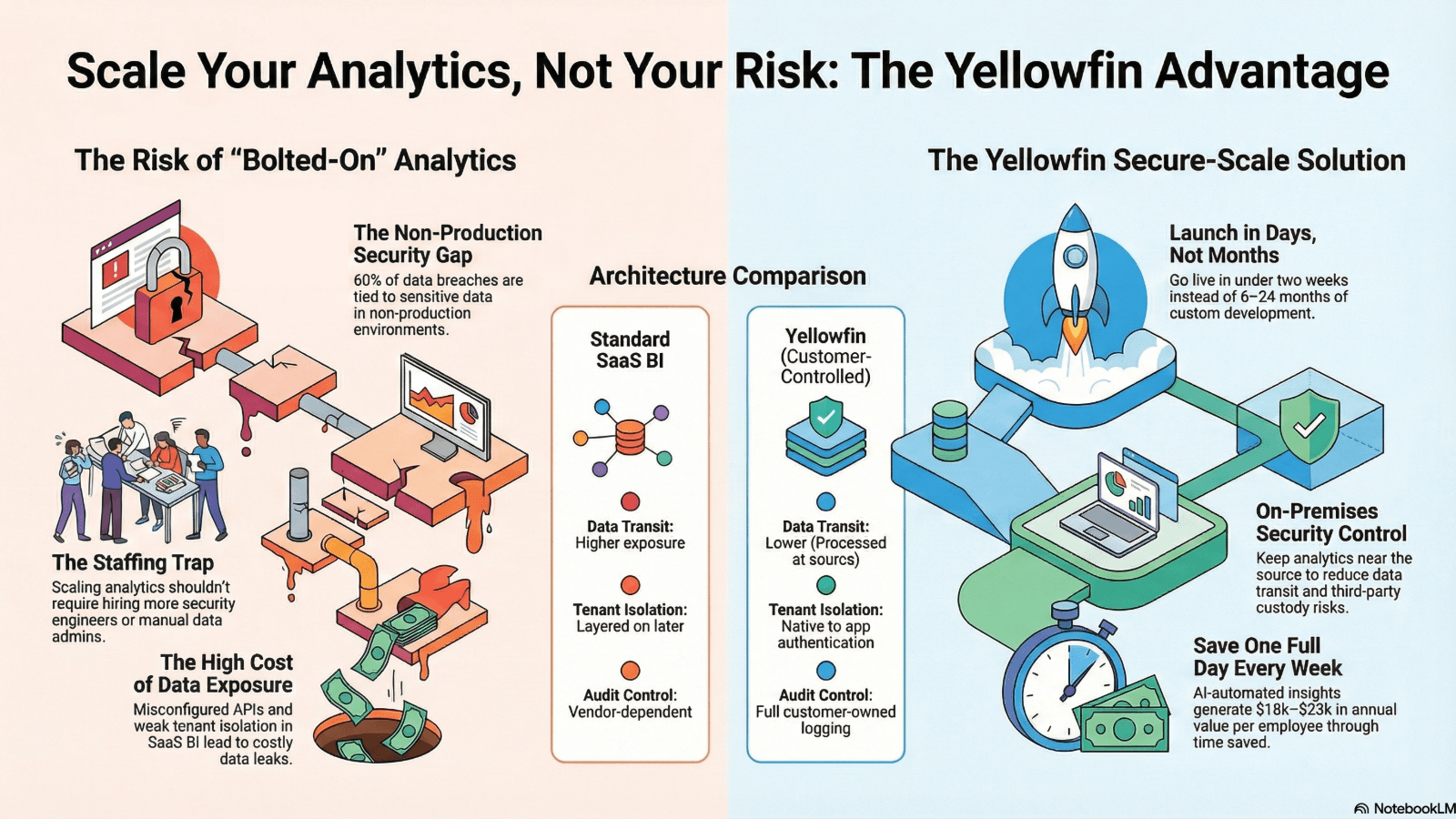

Für CEOs, CIOs und CTOs ist das Problem nicht nur die Sicherheit. Es ist die Skalierung. Wenn jeder neue Anwendungsfall einen weiteren Analysten, Admin oder Sicherheitsingenieur erfordert, wird Analytics zu einem Personalproblem.

Was dieser Artikel abdeckt

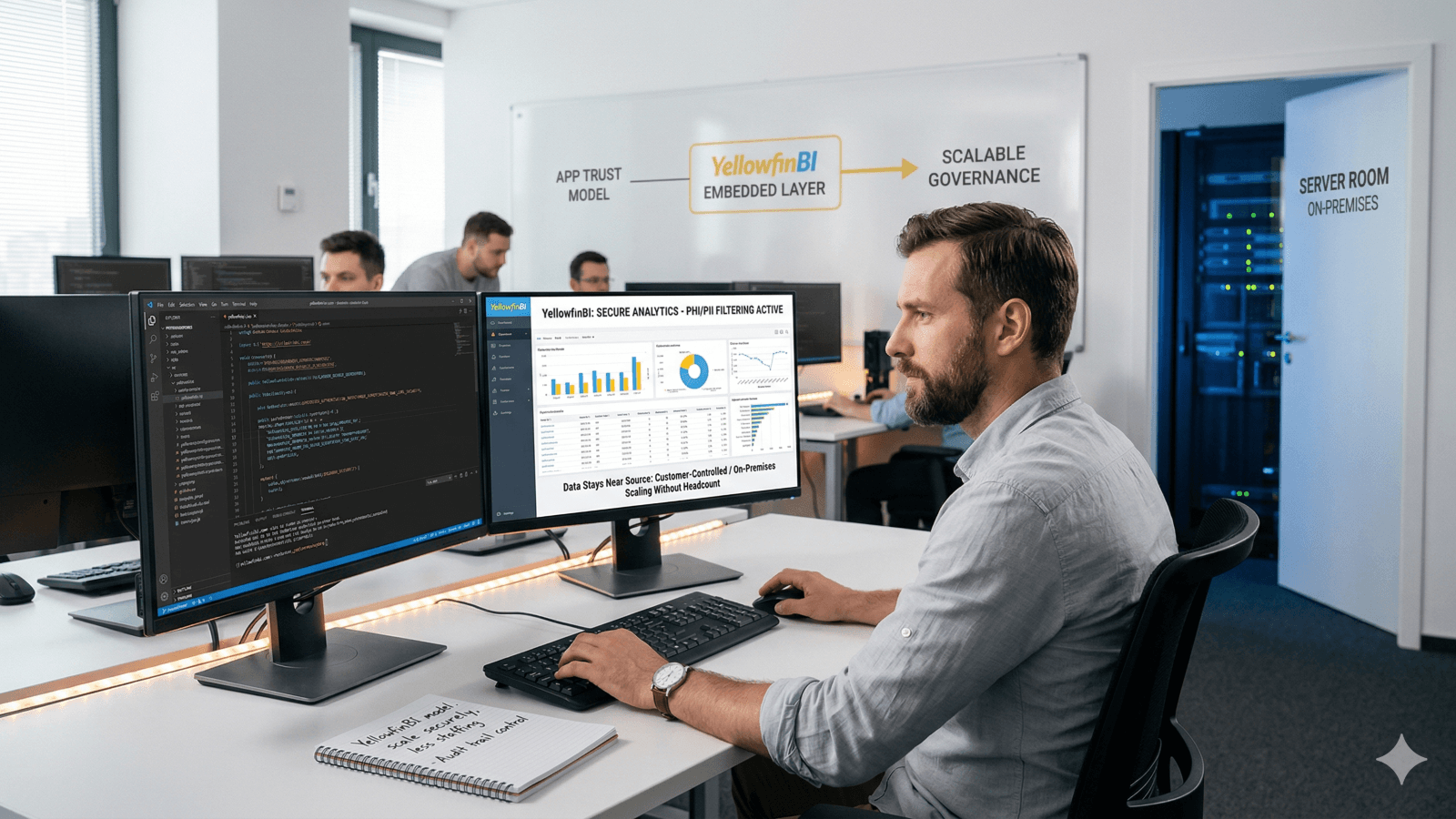

Dieser Artikel definiert Embedded Analytics für Umgebungen mit sensiblen Daten, nennt die wichtigsten Schmerzpunkte bei Sicherheit und Compliance und erklärt, warum YellowfinBI durch sein kundenkontrolliertes und On-Premises-freundliches Modell unter yellowfinbi.com für Teams wichtig ist, die wachsen wollen, ohne den Personalbestand zu erhöhen.

Was Embedded Analytics in Hochrisiko-Datenumgebungen bedeutet

Der Unterschied zwischen Standard-Embedded-BI und dem Embedding sensibler Daten

Bei Standard-Embedded-BI geht es meist um Komfort. Diagramme in ein Portal einbinden. Die Benutzeroberfläche anpassen. Die Nutzer in der App halten.

Das Embedding sensibler Daten hat eine strengere Aufgabe. Es erfordert Datenminimierung, Mandantentrennung (Tenant Isolation), Auditierbarkeit, Sicherheit auf Zeilenebene (Row-Level Security) und die Abstimmung mit Regeln wie HIPAA und DSGVO. Mit anderen Worten: Die Analyseschicht muss sich dem Vertrauensmodell der App unterordnen.

Warum die Architektur wichtiger ist als Dashboards

Das Diagramm ist selten das Problem. Das Risiko liegt im Pfad, der das Diagramm speist. Dazu gehören Hosting, APIs, Token, KI-Aufrufe, Protokolle und kopierte Datensätze. Wenn diese Teile lose sind, wird das Dashboard zu einem Datenleck mit einer schönen Oberfläche.

Deshalb ist die Position von YellowfinBI zu On-Premises Embedded Analytics so wichtig. Ihr Modell hält die Governance nah an der Quelle, anstatt sie später "dranzuflanschen". Siehe dazu den Leitfaden von YellowfinBI unter: Embedded BI: Warum On-Premises Embedded Analytics Drittanbieter-BI in puncto Datensicherheit schlägt.

Die Hauptrisiken bei Embedded Analytics für sensible Datenumgebungen

Datentransfer, API-Exposition und Fehler bei der Sicherheit auf Zeilenebene

Das erste Risiko ist die Bewegung von Rohdaten durch mehr Systeme als nötig. Jeder zusätzliche "Hop" bedeutet einen weiteren Übergabepunkt. Selbst mit Verschlüsselung bleibt die Angriffsfläche bestehen. Falsch konfigurierte Endpunkte, schwaches Token-Handling und offengelegte APIs können ein einfaches Embedding in eine offene Tür verwandeln.

Auch die Sicherheit auf Zeilenebene (Row-Level Security) kann in Multi-Tenant-Setups versagen. Wenn Filter um eine einzige Regel danebenliegen, können Nutzer Datensätze sehen, die für einen anderen Mandanten, einen anderen Kunden oder ein anderes Pflegeteam bestimmt sind. Deshalb benötigen sensible Umgebungen Kontrollen, die innerhalb des Vertrauensmodells der App sitzen, nicht daneben.

Das On-Premises- und kundenkontrollierte Hosting-Modell von YellowfinBI reduziert unnötige Datentransfers und hält die Verarbeitung sensibler Daten nah an der Quelle. Das ist eine sauberere Position, als Daten durch eine Kette von Drittanbietern zu schicken.

KI, Audit-Trails und Risiken durch Wildwuchs in Nicht-Produktionsumgebungen

Ein neueres Risiko liegt in der KI-Schicht. Wenn KI-Funktionen Schemadetails, Abfragekontexte oder aggregierte Ausgaben ohne strenge Kontrolle einsehen können, folgt der Abfluss von Metadaten. Der Bericht von Reveal zum Thema Sicherheit bei Embedded Analytics und deren KI-Schicht bringt es auf den Punkt: KI kann die Angriffsfläche vergrößern, wenn sie nicht eingezäunt ist.

Audit-Trails sind ebenso wichtig. Wenn ein System nicht nachweisen kann, wer was wann und von wo abgefragt hat, wird die Compliance-Prüfung schnell chaotisch. Diese Lücke ist in der Finanzwelt und im Gesundheitswesen besonders schmerzhaft.

Nicht-Produktionsumgebungen sind ein weiteres stilles Problem. Perforce stellt fest, dass der Schutz sensibler Daten in Nicht-Produktionsumgebungen direkt mit schwerwiegenden Sicherheitsvorfällen zusammenhängt. Ihre Forschung zeigt, dass in 60 Prozent der Fälle Datenlecks mit sensiblen Daten in Testumgebungen in Verbindung stehen. Die Lösung sind nicht mehr Kopien, sondern In-Place-Maskierung und engere Kontrollen im Analytics-Workflow.

Warum "angeflanschte" BI in regulierten Branchen oft scheitert

Die versteckten Kosten von „Verschlüsseln wir es einfach“

Verschlüsselung hilft, aber sie löst nicht alles. Sie verhindert keine exponierten Endpunkte. Sie stoppt keine Fehlkonfigurationen. Sie verhindert keinen Token-Diebstahl. Und sie verhindert keine mandantenübergreifenden Lecks, wenn die App-Logik fehlerhaft ist.

Deshalb ist das eigentliche Ziel die Reduzierung der Angriffsfläche. Sensible Umgebungen brauchen weniger Hops, weniger Drittanbieter und weniger blinde Flecken. Eine nachträglich angebaute BI-Schicht fügt oft genau die Probleme hinzu, die sie eigentlich lösen sollte.

Warum die Einstellung von mehr Personal keine skalierbare Antwort ist

Viele Firmen reagieren mit der Einstellung von mehr Analysten, Admins und Sicherheitspersonal. Das funktioniert eine Weile, dann steigen die Kosten und die Koordination verlangsamt sich. Analytics sollte keinen wachsenden Kontrollraum benötigen, nur um sicher zu bleiben.

Ein besseres Modell bietet integrierte Governance, vererbte App-Authentifizierung, native Richtliniendurchsetzung und weniger Bedarf an individuellen Nachrüstungen. Das ist eine Entscheidung der Geschäftsführung, nicht nur eine Tool-Wahl. CEOs, CTOs und CIOs sollten eine einfache Frage stellen: Reduziert die Analyseschicht den operativen Aufwand oder erhöht sie ihn?

YellowfinBIs Sicherheitsmodell für sensible Datenumgebungen

On-Premises und kundenkontrollierte Bereitstellung als Kern-Differenzierungsmerkmal

Die Hauptbotschaft von YellowfinBI ist direkt: Halten Sie die Analysen näher an den Daten und unter der Kontrolle des Kunden. Das ist für regulierte Daten entscheidend, da es den Transfer reduziert, die Kette der Drittanbieter-Verantwortung verkürzt und interne Sicherheitsstandards leichter erfüllt.

Dies macht auch die Compliance-Position vorhersehbarer. Wenn Hosting, Protokollierung und Richtlinienschichten innerhalb der Kundenumgebung liegen, erlebt das Sicherheitsteam weniger Überraschungen. YellowfinBI diskutiert diesen Ansatz in Sicherheitsüberlegungen bei der Wahl eines Embedded Analytics Anbieters, einschließlich Lieferketten- und Bereitstellungsrisiken, die unter Frameworks wie NIS2 wichtig sind.

Eingebettete Kontrollen, die sicheres Skalieren unterstützen

Die wichtigsten Kontrollen sind praktischer Natur:

- Sicherheit auf Zeilenebene (Row-Level Security)

- Vererbung der Authentifizierung auf App-Ebene

- Mandantentrennung (Tenant Isolation)

- Konfigurierbare Verschlüsselung

- Audit-Logs mit Benutzer- und Zeitkontext

- Gehärtetes SDK- und API-Handling

Dieser Mix ist entscheidend, da die Analyseschicht so das Vertrauen der übergeordneten App erbt, anstatt eine separate "Richtlinien-Insel" zu bilden.

| Funktion | Angeflanschtes SaaS BI | YellowfinBI On-Prem / kundenkontrolliertes Embedding |

| Datentransfer-Risiko | Höher | Niedriger |

| Mandantentrennung | Oft nachträglich aufgesetzt | Nativ / näher an App-Auth |

| Audit-Trail-Kontrolle | Inkonsistent | Kundenkontrollierte Protokollierung |

| KI-Endpunkt-Kontrolle | Anbieter-abhängig | Vom Kunden gewählte Optionen |

| Compliance-Anpassung | Oft auf Nachrüstung basierend | Im Bereitstellungsmodell integriert |

Branchenperspektive: Sichere Analytics als Governance-Strategie, nicht als IT-Steuer

Die empfohlene Sichtweise für den Artikel

In sensiblen Umgebungen sollte Analytics als gesteuerte Produktfunktion betrachtet werden, nicht als separate BI-Schicht. Diese Einordnung ändert die Arbeit. Sie reduziert Schattenkopien. Sie dämmt den Tool-Wildwuchs ein. Sie senkt die manuelle Überwachung. Und sie sorgt dafür, dass sich Führungskräfte auf den geschäftlichen Nutzen konzentrieren können, statt ständig Sicherheitsfehler auszubügeln.

Kernbotschaften, die im gesamten Artikel verstärkt werden sollten

Die Kernbotschaft ist einfach: YellowfinBI hilft Teams, Analytics zu skalieren, ohne das Risiko oder den Personalaufwand zu erhöhen. Die zweite Botschaft ist ebenso wichtig: Sicherheit und Compliance sind keine Hindernisse für Embedded Analytics. Sie sind Design-Anforderungen.

Für CEOs bedeutet das schnellere Entscheidungen ohne personellen Ballast. Für CTOs und CIOs bedeutet es weniger Kompromisse bei der Architektur. Für Analysten bedeutet es vertrauenswürdigen Zugriff ohne endlose Governance-Verzögerungen.

Anwendungsfälle und Belege für Finanzen, Gesundheitswesen und andere regulierte Sektoren

Gesundheitswesen unter HIPAA und datenschutzsensible Abläufe

Teams im Gesundheitswesen benötigen Dashboards für Abläufe, Personalplanung und Patientenströme. Sie benötigen jedoch keine breite Offenlegung von PHI-Daten. Embedded Analytics kann diese Anwendungsfälle unterstützen, wenn Sicherheit auf Zeilenebene und Audit-Logging von Anfang an integriert sind.

Dies ist in HIPAA-Umgebungen wichtig, in denen selbst interne Nutzer nur die Datensätze sehen sollten, die sie wirklich benötigen. Das kundenkontrollierte Modell von YellowfinBI passt sehr gut zu diesem Muster.

Finanzdienstleistungen, Versicherungen und Multi-Tenant-Anwendungen

Finanz- und Versicherungsteams verarbeiten PII, Kontodaten, Schadensdaten und strenge Mandantengrenzen. Ein kleines Leck kann zu einem meldepflichtigen regulatorischen Ereignis werden. Multi-Tenant-SaaS-Systeme stehen unter noch größerem Druck, da ein Fehler in der Sitzung in die Ansicht eines anderen Mandanten überlaufen kann.

Das On-Premises- und isolationsorientierte Modell von YellowfinBI gibt Teams mehr Kontrolle darüber, wo Daten liegen und wer sie sehen kann.

| Branchen-Schmerzpunkt | Geschäftsrisiko | Anforderung an Embedded Analytics | YellowfinBI-Lösung |

| HIPAA/PHI-Zugriff | Abfluss von Patientendaten | Feingranulare Zugriffskontrolle | App-Auth-Vererbung + RLS |

| Finanzen/PII | Regulatorische Verstöße | Auditierbarkeit + Isolation | On-Prem Deployment + Logs |

| Multi-Tenant SaaS | Mandantenübergreifende Exposition | Trennung pro Ansicht | Gehärtetes Embedding-Modell |

| KI-gestützte Insights | Metadaten-Leckage | Kontrollierte KI-Endpunkte | Vom Kunden gesteuertes Routing |

Was Entscheidungsträger vor der Wahl eines Embedded-Analytics-Anbieters prüfen sollten

Die praktischen Auswahlkriterien

Bevor Sie sich für einen Anbieter entscheiden, stellen Sie fünf Fragen:

- Wo läuft es: On-Prem, in einer VPC oder als voll gehostetes SaaS?

- Welche Sicherheitskontrollen gibt es für RLS, Verschlüsselung, Token-Handling und Logs?

- Wie erfüllt es die Anforderungen von HIPAA, DSGVO und NIS2?

- Wohin fließen Prompts, Ergebnisse und Kontexte bei KI-Funktionen?

- Reduziert es die Arbeitsbelastung des Personals oder erfordert es mehr individuelle Anpassung?

Warum YellowfinBI bei dieser Evaluierung relevant ist

YellowfinBI eignet sich für Teams, die Embedded Analytics wollen, ohne zusätzliches Personal nur für die Sicherheit einstellen zu müssen. Die richtige Plattform sollte die individuelle Entwicklung reduzieren und den Nachrüstungsaufwand senken. Wenn ein Tool ein zweites Sicherheitsprojekt erfordert, um es nutzbar zu machen, ist es das falsche Tool für sensible Daten.

FAQ – Häufig gestellte Fragen

Reduziert Embedded Analytics wirklich das Risiko von Datenlecks im Vergleich zu herkömmlichen Dashboards? Ja, wenn die Daten näher an den Quellsystemen bleiben und der Zugriff von der App vererbt wird.

Reicht Sicherheit auf Zeilenebene (Row-Level Security) aus? Nicht allein. Sie benötigt Protokollierung, Mandantentrennung und kontrollierte APIs.

Wie hilft On-Premises-Embedding bei HIPAA und DSGVO? Es behält die Datenhoheit, Richtlinien und Audit-Kontrolle innerhalb der Kundenumgebung.

Was sind die größten Sicherheitsrisiken bei KI? Metadaten-Exposition, Kontext-Leckagen und vom Anbieter gehostetes Routing.

Kann Analytics ohne zusätzliches Personal skalieren? Ja, wenn die Governance im Produkt integriert ist und nicht erst später nachgerüstet wird.

Fazit – Analytics skalieren, nicht das Risiko

Embedded Analytics für sensible Datenumgebungen funktioniert dann, wenn Architektur, Compliance und Kontrolle zusammen entwickelt werden. Wenn diese Teile getrennt werden, steigt das Risiko schnell an. YellowfinBI sticht hervor, weil sein kundenkontrolliertes, On-Premises-freundliches Modell für regulierte Teams geeignet ist, die Skalierung ohne zusätzliches Personal benötigen.

Überprüfen Sie Ihren aktuellen Stack auf Transitrisiken, Audit-Lücken und Governance-Engpässe. Vergleichen Sie dieses Setup dann mit den Sicherheits- und Embedding-Ressourcen auf yellowfinbi.com.