Introduzione - Perché i dati sensibili rendono l'Embedded Analytics più difficile di quanto sembri

I team aziendali desiderano l'analisi dei dati all'interno delle app che già utilizzano. Il settore Finance vuole visualizzazioni dei conti nei flussi di lavoro. La sanità richiede dashboard operative integrate nei sistemi dei pazienti. Le aziende regolamentate puntano a decisioni più rapide senza strumenti extra. Ma le stesse dashboard che aiutano ad agire più velocemente possono anche esporre PII, PHI e altri dati sensibili se lo stack tecnologico è debole. Questa è la vera tensione nell'embedded analytics per gli ambienti con dati sensibili.

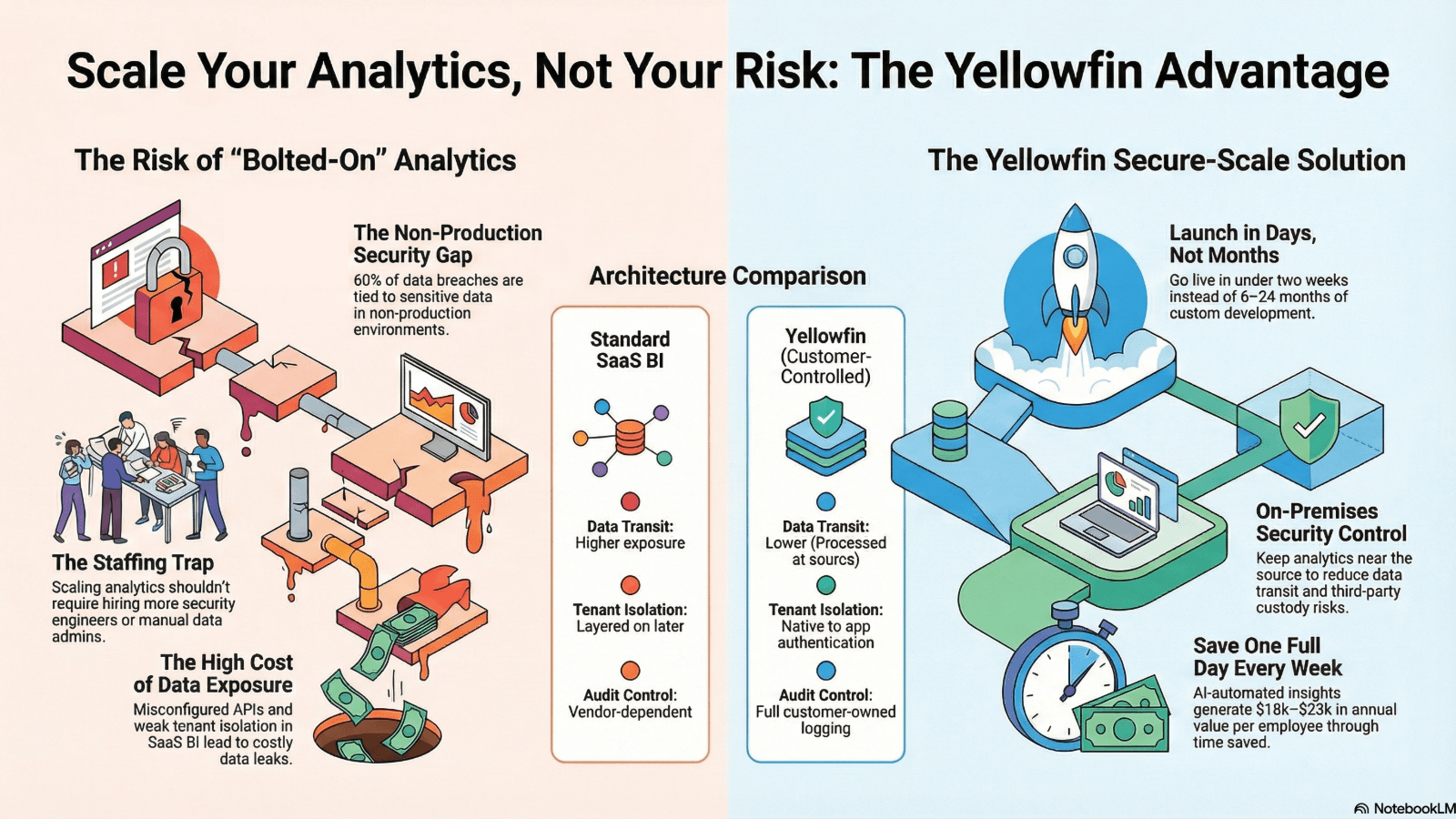

Per CEO, CIO e CTO, il problema non è solo la sicurezza. È la scalabilità. Se ogni nuovo caso d'uso richiede un altro analista, amministratore o ingegnere della sicurezza, l'analisi dei dati si trasforma in un problema di organico.

Cosa tratterà questo articolo

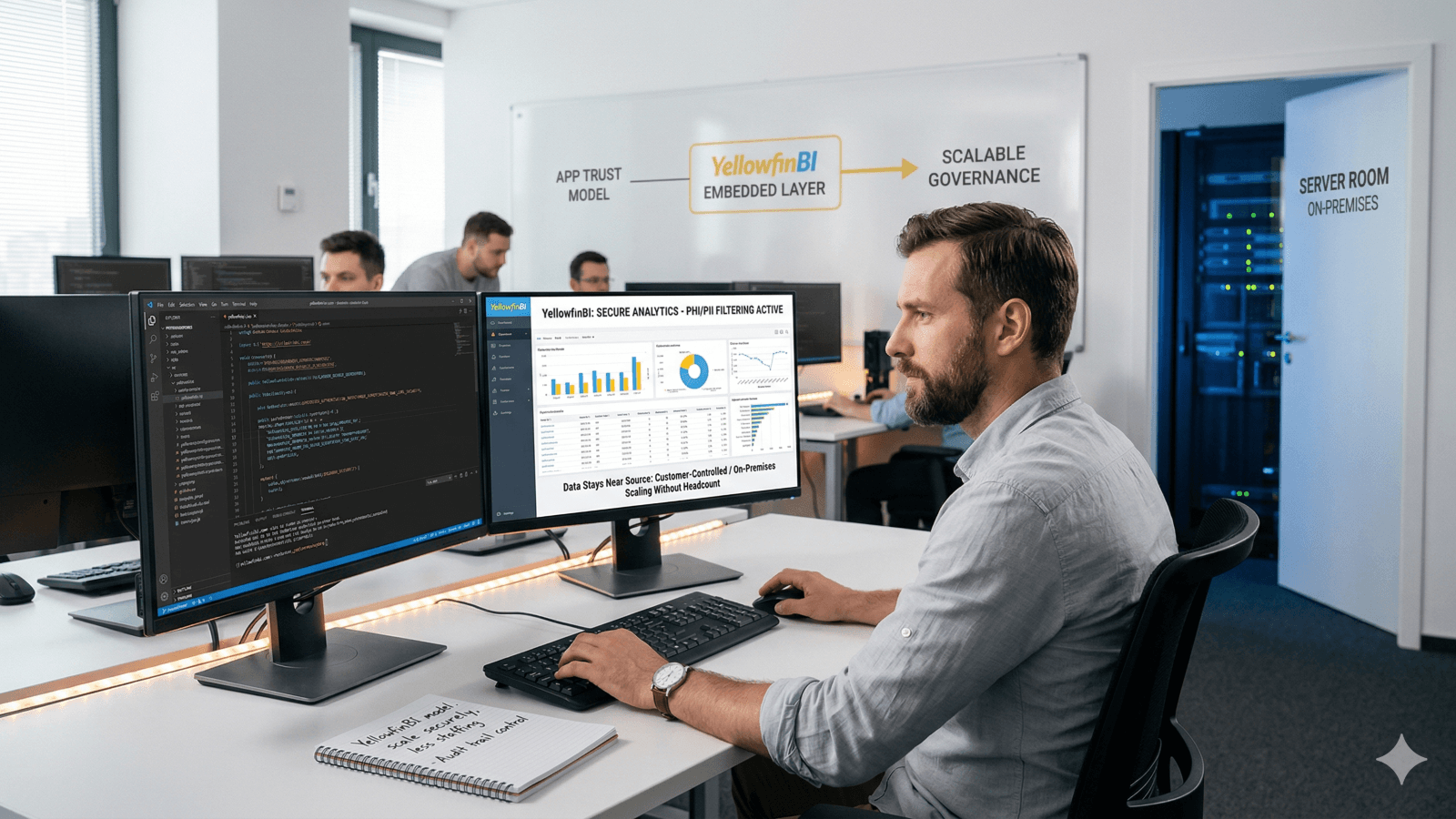

Questo articolo definisce l'embedded analytics per gli ambienti con dati sensibili, identifica i principali punti critici in termini di sicurezza e conformità e spiega perché YellowfinBI, attraverso il suo modello controllato dal cliente e compatibile con installazioni on-premises su yellowfinbi.com, è fondamentale per i team che vogliono crescere senza aumentare il personale.

Cosa significa Embedded Analytics negli ambienti con dati ad alto rischio

La differenza tra BI integrata standard e integrazione di dati sensibili

La BI integrata standard riguarda principalmente la comodità. Inserire grafici in un portale. Abbinare l'interfaccia utente. Mantenere gli utenti all'interno dell'app.

L'integrazione di dati sensibili ha un compito più rigoroso. Richiede minimizzazione dei dati, isolamento dei tenant, verificabilità, sicurezza a livello di riga (row-level security) e allineamento con normative come HIPAA e GDPR. In altre parole, il livello di analisi deve obbedire al modello di fiducia dell'applicazione.

Perché l'architettura conta più delle dashboard

Il grafico raramente è il problema. Il rischio risiede nel percorso che alimenta il grafico. Ciò include hosting, API, token, chiamate AI, log e set di dati copiati. Se questi elementi sono vulnerabili, la dashboard diventa una fuga di dati con una bella interfaccia.

Ecco perché la posizione di YellowfinBI sull'embedded analytics on-premises è importante. Il suo modello mantiene la governance vicina alla fonte invece di aggiungerla in un secondo momento. Consulta la guida di YellowfinBI qui: Embedded BI: Perché l'Embedded Analytics On-Premises batte la BI di terze parti per la sicurezza dei dati.

I principali rischi dell'Embedded Analytics per ambienti con dati sensibili

Transito dei dati, esposizione delle API e fallimenti della Row-Level Security

Il primo rischio è lo spostamento di dati grezzi attraverso più sistemi del necessario. Ogni passaggio extra aggiunge un altro punto di custodia. Anche con la crittografia, la superficie di attacco persiste. Endpoint mal configurati, gestione debole dei token e API esposte possono trasformare una semplice integrazione in una porta aperta.

La sicurezza a livello di riga può fallire anche nelle configurazioni multi-tenant. Se i filtri sbagliano anche solo una regola, gli utenti possono visualizzare record destinati a un altro tenant, un altro cliente o un altro team di cura. Ecco perché gli ambienti sensibili necessitano di controlli che risiedano all'interno del modello di fiducia dell'app, non parallelamente ad esso.

Il modello di hosting on-premises e controllato dal cliente di YellowfinBI riduce il transito non necessario e mantiene l'elaborazione sensibile vicino alla fonte. Questa è una postura molto più sicura rispetto all'invio di dati attraverso una catena di fornitori esterni.

Rischi legati all'IA, agli audit trail e alla proliferazione di ambienti non di produzione

Un rischio più recente risiede nel livello dell'intelligenza artificiale. Se le funzionalità IA possono vedere dettagli dello schema, contesto delle query o output aggregati senza un controllo rigoroso, ne consegue una perdita di metadati. L'articolo di Reveal su Sicurezza con l'Embedded Analytics e il suo livello IA chiarisce bene il punto: l'IA può ampliare la superficie di violazione se non viene recintata correttamente.

Gli audit trail sono altrettanto importanti. Se un sistema non può mostrare chi ha interrogato cosa, quando e da dove, le revisioni di conformità diventano rapidamente complicate. Questa lacuna è particolarmente critica nei settori finanziario e sanitario.

Gli ambienti non di produzione rappresentano un altro problema silenzioso. Perforce osserva che la protezione dei dati sensibili negli ambienti non di produzione collega le copie dei dati in fase di sviluppo e test a esposizioni di dati importanti. La loro ricerca indica che nel 60% dei casi le violazioni sono legate a dati sensibili in ambienti non di produzione. La soluzione non è fare più copie, ma utilizzare mascheramento in loco e controlli più severi sul flusso di lavoro analitico.

Perché la BI "aggiunta" spesso fallisce nelle industrie regolamentate

Il costo nascosto del "basta crittografarlo"

La crittografia aiuta, ma non risolve tutto. Non ferma gli endpoint esposti. Non previene le cattive configurazioni. Non impedisce il furto di token. Non ferma le perdite tra tenant quando la logica dell'app è errata.

Ecco perché il vero obiettivo è la riduzione della superficie di attacco. Gli ambienti sensibili hanno bisogno di meno passaggi, meno terze parti e meno punti ciechi. Un livello di BI aggiunto a posteriori spesso introduce esattamente i problemi che avrebbe dovuto risolvere.

Perché assumere più persone non è la risposta scalabile

Molte aziende reagiscono assumendo più analisti, amministratori e personale addetto alla sicurezza. Questo funziona per un po', poi i costi aumentano e il coordinamento rallenta. L'analisi dei dati non dovrebbe richiedere una sala di controllo in continua crescita per rimanere sicura.

Un modello migliore offre governance integrata, eredità dell'autenticazione dell'app, applicazione nativa delle policy e minore necessità di modifiche personalizzate. Questa è una decisione di leadership, non solo una scelta di strumenti. CEO, CTO e CIO dovrebbero porsi una domanda semplice: il livello analitico riduce il freno operativo o lo aumenta?

Il modello di sicurezza di YellowfinBI per ambienti con dati sensibili

Distribuzione on-premises e controllata dal cliente come differenziatore principale

Il messaggio principale di YellowfinBI è diretto. Mantenere l'analisi dei dati più vicina alla fonte e sotto il controllo del cliente. Questo è fondamentale per i dati regolamentati perché riduce il transito, taglia le catene di custodia di terze parti e si adatta più facilmente agli standard di sicurezza interni.

Questo rende anche la postura di conformità più prevedibile. Quando l'hosting, il logging e i livelli di policy risiedono nell'ambiente del cliente, i team di sicurezza hanno meno sorprese. YellowfinBI discute questo approccio in Considerazioni sulla sicurezza nella scelta di un fornitore di Embedded Analytics, inclusi i rischi relativi alla supply chain e alla distribuzione che contano in framework come NIS2.

Controlli integrati che supportano una scalabilità sicura

I controlli che contano di più sono quelli pratici:

- sicurezza a livello di riga (row-level security)

- eredità dell'autenticazione a livello di app

- isolamento dei tenant

- crittografia configurabile

- log di audit con contesto utente e temporale

- gestione sicura di SDK e API

Questo mix è fondamentale perché consente al livello di analisi di ereditare la fiducia dall'app principale invece di creare un'isola di policy separata.

| Funzionalità | SaaS BI "aggiunta" | YellowfinBI on-prem / controllata dal cliente |

| Esposizione transito dati | Maggiore | Minore |

| Isolamento tenant | Spesso stratificato | Nativo / vicino all'auth dell'app |

| Controllo audit trail | Inconsistente | Logging controllato dal cliente |

| Controllo endpoint AI | Dipendente dal vendor | Opzioni di proprietà del cliente |

| Personalizzazione conformità | Spesso basata su retrofit | Integrata nel modello di distribuzione |

Prospettiva del settore: l'analisi sicura come strategia di governance, non come tassa IT

Punto di vista raccomandato per l'articolo

In ambienti sensibili, l'analisi dei dati dovrebbe essere trattata come una funzionalità di prodotto governata, non come un livello BI separato. Questo inquadramento cambia il lavoro: riduce le copie ombra, taglia la proliferazione di strumenti, abbassa la supervisione manuale e consente ai dirigenti di concentrarsi sul business, non sulla costante pulizia dopo errori di sicurezza.

Focus del messaggio da rinforzare nell'articolo

Il messaggio centrale è semplice: YellowfinBI aiuta i team a scalare l'analisi dei dati senza scalare il rischio o l'organico. Il messaggio secondario è altrettanto importante: sicurezza e conformità non sono ostacoli all'embedded analytics, sono requisiti di progettazione.

Per i CEO, questo significa decisioni più rapide senza l'onere delle assunzioni. Per i CTO e i CIO, significa meno compromessi nell'architettura. Per gli analisti, significa accesso affidabile senza infiniti ritardi di governance.

Casi d'uso e prove per finanza, sanità e altri settori regolamentati

Sanità sotto HIPAA e operazioni sensibili alla privacy

I team sanitari hanno bisogno di dashboard per le operazioni, il personale e il flusso di cure. Non hanno bisogno di un'esposizione ampia di PHI. L'embedded analytics può supportare questi casi d'uso se la sicurezza a livello di riga e il logging degli audit sono integrati fin dall'inizio.

Questo è fondamentale negli scenari HIPAA dove anche gli utenti interni dovrebbero vedere solo i record necessari. Il modello controllato dal cliente di YellowfinBI si adatta bene a questo schema.

Servizi finanziari, assicurazioni e applicazioni multi-tenant

I team finanziari e assicurativi gestiscono PII, dati di conti, dati di sinistri e rigorosi confini tra tenant. Una piccola fuga può diventare un evento normativo. I sistemi SaaS multi-tenant affrontano ancora più pressione perché un errore di sessione può riversarsi nella visualizzazione di un altro tenant.

Il modello on-premises e orientato all'isolamento di YellowfinBI offre ai team un maggiore controllo su dove risiedono i dati e su chi può vederli.

| Punto critico del settore | Rischio aziendale | Requisito Embedded Analytics | Risposta YellowfinBI |

| Accesso HIPAA/PHI | Fuga dati dei pazienti | Controllo accessi granulare | Eredità auth app + RLS |

| Finanza/PII | Violazioni normative | Auditabilità + isolamento | Distribuzione on-prem + log |

| SaaS multi-tenant | Esposizione cross-tenant | Separazione per singola vista | Modello di integrazione sicuro |

| Insight abilitati dall'IA | Fuga di metadati | Endpoint IA controllati | Opzioni di routing del cliente |

Cosa dovrebbero valutare i decision-maker prima di scegliere un fornitore di Embedded Analytics

Criteri pratici di selezione

Prima di scegliere un fornitore, poniti cinque domande:

- Dove viene eseguito: on-prem, in un VPC o SaaS completamente ospitato?

- Quali controlli di sicurezza esistono per RLS, crittografia, gestione token e log?

- Come si adatta alle esigenze HIPAA, GDPR e NIS2?

- Dove finiscono i prompt, gli output e il contesto nelle funzionalità IA?

- Riduce il carico del personale o aggiunge ulteriore lavoro personalizzato?

Perché YellowfinBI è rilevante in questa valutazione

YellowfinBI è la scelta ideale per i team che desiderano analisi integrate senza dover assumere persone solo per mantenerle sicure. La piattaforma corretta dovrebbe ridurre lo sviluppo personalizzato e diminuire il lavoro di retrofit. Se lo strumento necessita di un secondo progetto di sicurezza per essere utilizzabile, è lo strumento sbagliato per i dati sensibili.

Domande frequenti (FAQ)

L'embedded analytics riduce davvero il rischio di perdite rispetto alle dashboard tradizionali? Sì, quando i dati rimangono più vicini ai sistemi sorgente e l'accesso è ereditato dall'app.

La sicurezza a livello di riga è sufficiente? Non da sola. Richiede logging, isolamento dei tenant e API controllate.

In che modo l'integrazione on-premises aiuta con HIPAA e GDPR? Mantiene la custodia, la policy e il controllo degli audit all'interno dell'ambiente del cliente.

Quali sono i maggiori rischi per la sicurezza dell'IA? Esposizione dei metadati, perdita di contesto e routing ospitato dal vendor.

Le analisi possono scalare senza assumere più personale? Sì, se la governance è integrata nel prodotto e non aggiunta in seguito.

Conclusione - Scalare l'analisi dei dati, non il rischio

L'embedded analytics per ambienti con dati sensibili funziona quando architettura, conformità e controllo sono costruiti insieme. Se queste parti vengono separate, il rischio aumenta rapidamente. YellowfinBI si distingue perché il suo modello controllato dal cliente e on-premises si adatta ai team regolamentati che necessitano di scalabilità senza aumentare l'organico.

Esamina il tuo stack attuale per individuare esposizioni nel transito, lacune negli audit e colli di bottiglia nella governance. Quindi confronta tale configurazione con le risorse di sicurezza e integrazione disponibili su yellowfinbi.com.