Analítica integrada para entornos con datos sensibles: cómo YellowfinBI ayuda a los equipos a escalar de forma segura sin contratar más personal

Introducción - Por qué los datos sensibles hacen que la analítica embebida sea más difícil de lo que parece

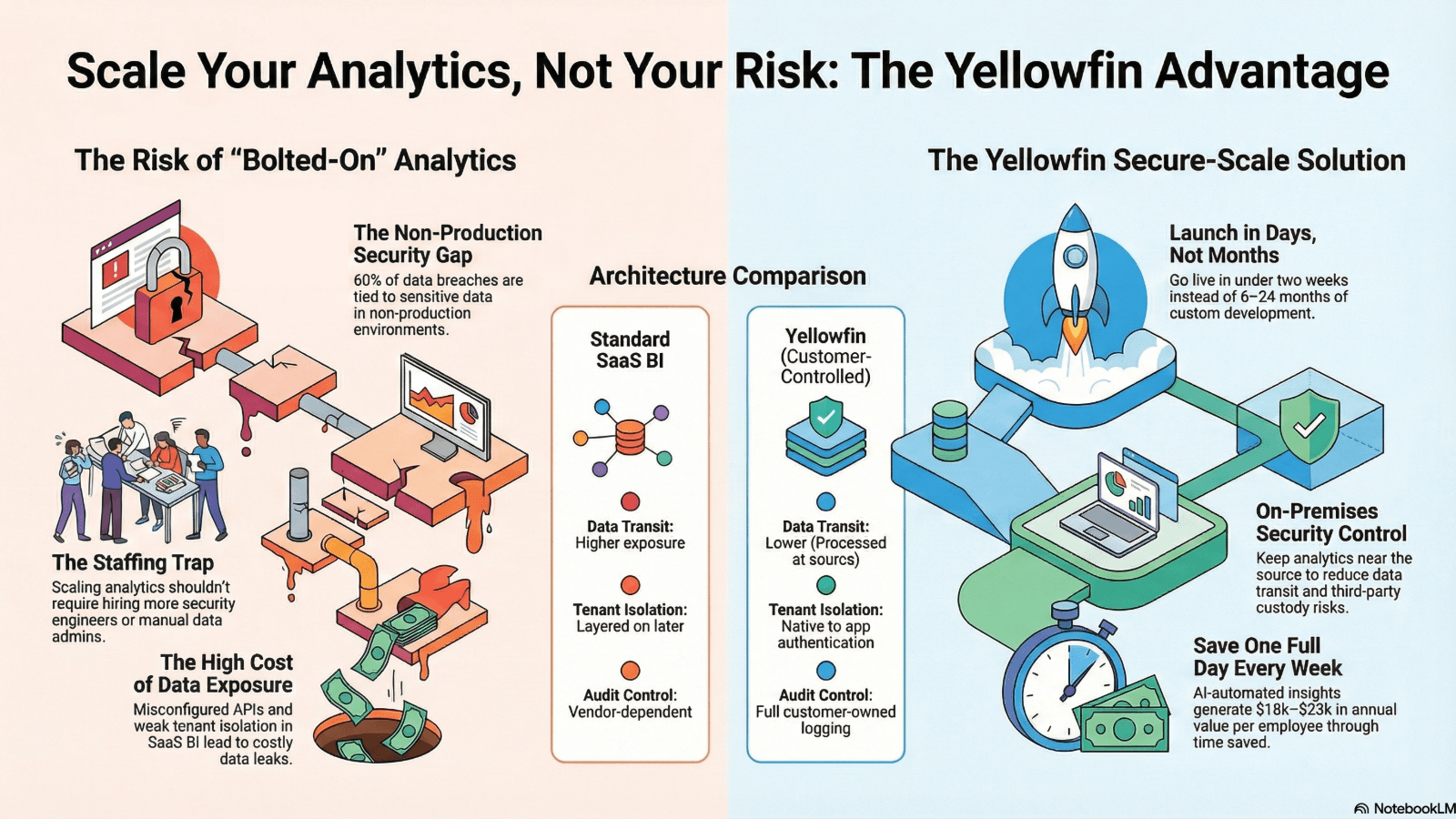

Los equipos de negocio quieren analítica dentro de la aplicación que ya utilizan. Finanzas quiere vistas de cuentas en su flujo de trabajo. El sector salud busca dashboards operativos junto a los sistemas de pacientes. Las empresas reguladas quieren decisiones más rápidas sin herramientas adicionales. Pero esos mismos dashboards que ayudan a actuar más rápido también pueden exponer PII, PHI y otros datos sensibles si el stack tecnológico es débil. Esa es la verdadera tensión en la analítica embebida para entornos de datos sensibles. Para los CEOs, CIOs y CTOs, el problema no es solo la seguridad. Es la escala. Si cada nuevo caso de uso requiere otro analista, administrador o ingeniero de seguridad, la analítica se convierte en un problema de personal.Lo que cubrirá este artículo

Este artículo define la analítica embebida para entornos de datos sensibles, identifica los principales puntos de dolor en seguridad y cumplimiento, y explica por qué YellowfinBI, a través de su modelo controlado por el cliente y compatible con instalaciones on-premises en yellowfinbi.com, es fundamental para los equipos que quieren crecer sin aumentar la plantilla.Qué significa la analítica embebida en entornos de datos de alto riesgo

La diferencia entre el BI embebido estándar y el embebido de datos sensibles

El BI embebido estándar trata principalmente sobre la conveniencia. Colocar gráficos en un portal. Adaptar la interfaz de usuario. Mantener a los usuarios dentro de la aplicación. El embebido de datos sensibles tiene una tarea más estricta. Necesita minimización de datos, aislamiento de inquilinos (tenants), auditabilidad, seguridad a nivel de fila y alineación con normativas como HIPAA y GDPR. En otras palabras, la capa analítica tiene que obedecer al modelo de confianza de la aplicación.Por qué la arquitectura importa más que los dashboards

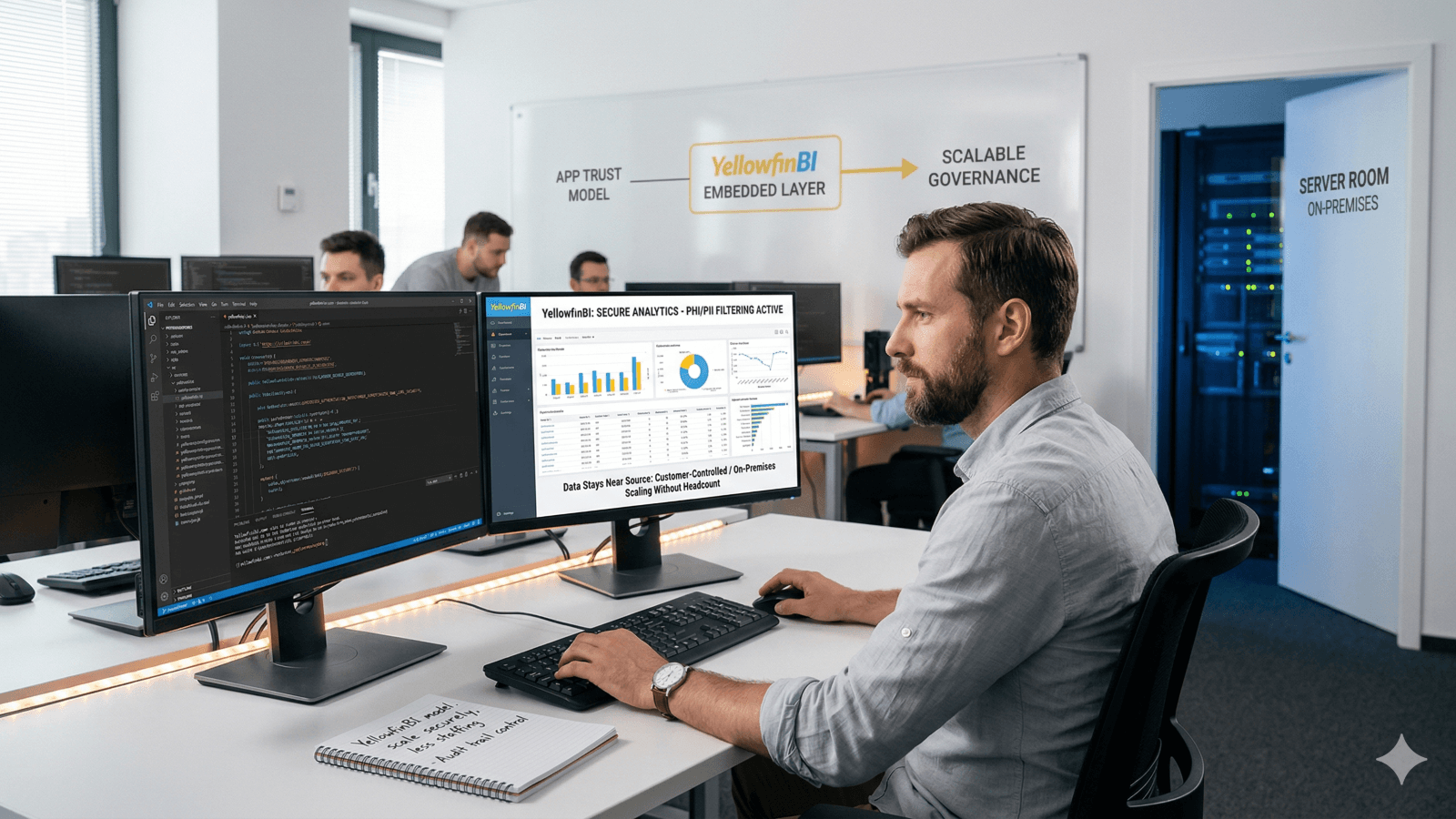

El gráfico rara vez es el problema. El riesgo reside en la ruta que alimenta al gráfico. Eso incluye hosting, APIs, tokens, llamadas de IA, registros y conjuntos de datos copiados. Si esas piezas están sueltas, el dashboard se convierte en una fuga de datos con una interfaz bonita. Es por eso que la posición de YellowfinBI sobre la analítica embebida on-premises es relevante. Su modelo mantiene el gobierno cerca de la fuente en lugar de añadirlo después como un parche. Consulte la propia guía de YellowfinBI en BI Embebido: Por qué la analítica embebida on-premises supera al BI de terceros en seguridad de datos.Los principales riesgos en la analítica embebida para entornos de datos sensibles

Tránsito de datos, exposición de APIs y fallos en la seguridad a nivel de fila

El primer riesgo es el movimiento de datos brutos a través de más sistemas de los necesarios. Cada salto extra añade otro punto de custodia. Incluso con cifrado, la superficie de ataque persiste. Endpoints mal configurados, manejo débil de tokens y APIs expuestas pueden convertir una simple integración en una puerta abierta. La seguridad a nivel de fila (RLS) también puede fallar en configuraciones multi-inquilino. Si los filtros fallan por una sola regla, los usuarios pueden ver registros destinados a otro inquilino, otro cliente u otro equipo médico. Es por eso que los entornos sensibles necesitan controles que residan dentro del modelo de confianza de la app, no fuera de él. El modelo de hosting on-premises y controlado por el cliente de YellowfinBI reduce el tránsito innecesario y mantiene el procesamiento sensible cerca de la fuente. Esa es una postura más limpia que enviar datos a través de una cadena de proveedores.IA, pistas de auditoría y riesgos de dispersión en entornos de no producción

Un riesgo más reciente se encuentra en la capa de IA. Si las funciones de IA pueden ver detalles del esquema, contexto de consultas o resultados agregados sin un control estricto, se produce una fuga de metadatos. El artículo de Reveal sobre Seguridad con analítica embebida y su capa de IA lo deja claro: la IA puede ampliar la superficie de vulnerabilidad si no está delimitada. Las pistas de auditoría importan de igual manera. Si un sistema no puede mostrar quién consultó qué, cuándo y desde dónde, las revisiones de cumplimiento se vuelven caóticas rápidamente. Esta brecha es crítica en finanzas y salud. La no producción es otro problema silencioso. Perforce señala que proteger los datos sensibles en entornos de no producción vincula las copias de datos en desarrollo y pruebas con grandes exposiciones. Su investigación indica que el 60 por ciento de los casos presentaron brechas vinculadas a datos sensibles en no producción. La solución no es hacer más copias, sino aplicar enmascaramiento en el lugar y controles más estrictos en el flujo de trabajo analítico.Por qué el BI "añadido" suele fallar en industrias reguladas

El coste oculto de "solo cífralo"

El cifrado ayuda, pero no lo soluciona todo. No detiene los endpoints expuestos. No detiene las malas configuraciones. No detiene el robo de tokens. No detiene las filtraciones entre inquilinos cuando la lógica de la app es errónea. Por eso, el verdadero objetivo es la reducción de la superficie de ataque. Los entornos sensibles necesitan menos saltos, menos terceros y menos puntos ciegos. Una capa de BI añadida a posteriori a menudo introduce los mismos problemas que debía resolver.Por qué contratar más personas no es la respuesta escalable

Muchas empresas reaccionan contratando más analistas, administradores y personal de seguridad. Eso funciona por un tiempo, pero luego los costes suben y la coordinación se ralentiza. La analítica no debería necesitar una sala de control en constante crecimiento solo para mantenerse segura. Un modelo mejor ofrece gobierno integrado, herencia de autenticación de la app, aplicación de políticas nativas y menos necesidad de adaptaciones personalizadas. Esa es una decisión de liderazgo, no solo de herramientas. Los CEOs, CTOs y CIOs deberían hacerse una pregunta simple: ¿la capa analítica reduce la carga operativa o la aumenta?

El modelo de seguridad de YellowfinBI para entornos de datos sensibles

Despliegue on-premises y controlado por el cliente como diferenciador principal

El mensaje principal de YellowfinBI es directo. Mantenga la analítica más cerca de los datos y bajo el control del cliente. Esto es vital para los datos regulados porque reduce el tránsito, corta las cadenas de custodia de terceros y se ajusta más fácilmente a los estándares de seguridad internos. Esto también hace que la postura de cumplimiento sea más predecible. Cuando el hosting, el registro y las capas de políticas residen dentro del entorno del cliente, los equipos de seguridad reciben menos sorpresas. YellowfinBI analiza este enfoque en Consideraciones de seguridad al elegir un proveedor de analítica embebida, incluyendo riesgos de la cadena de suministro y despliegue bajo marcos como NIS2.Controles embebidos que soportan el escalado seguro

Los controles que más importan son los prácticos:- seguridad a nivel de fila (RLS)

- herencia de autenticación a nivel de aplicación

- aislamiento de inquilinos

- cifrado configurable

- registros de auditoría con contexto de usuario y tiempo

- manejo endurecido de SDK y API

| Capacidad | BI SaaS "Añadido" | YellowfinBI on-prem / embebido controlado |

| Exposición de tránsito de datos | Mayor | Menor |

| Aislamiento de inquilinos | A menudo superpuesto | Nativo / cercano a la auth de la app |

| Control de pista de auditoría | Inconsistente | Registro controlado por el cliente |

| Control de endpoint de IA | Dependiente del proveedor | Opciones propiedad del cliente |

| Personalización de cumplimiento | Suele requerir adaptaciones | Integrado en el modelo de despliegue |

Perspectiva de la industria: Analítica segura como estrategia de gobierno, no como tasa de TI

Punto de vista recomendado para el artículo

En entornos sensibles, la analítica debe tratarse como una capacidad de producto gobernada, no como una capa de BI separada. Este enfoque cambia el trabajo. Reduce las copias ocultas. Corta la dispersión de herramientas. Disminuye la supervisión manual. También mantiene a los ejecutivos enfocados en el uso del negocio, no en la limpieza constante tras errores de seguridad.Enfoque del mensaje a reforzar en todo el artículo

El mensaje central es simple. YellowfinBI ayuda a los equipos a escalar la analítica sin escalar el riesgo ni el personal. El mensaje secundario es igual de importante: la seguridad y el cumplimiento no son obstáculos para la analítica embebida. Son requisitos de diseño. Para los CEOs, eso significa decisiones más rápidas sin la carga de contrataciones. Para los CTOs y CIOs, significa menos compromisos arquitectónicos. Para los analistas, significa acceso confiable sin infinitos retrasos de gobierno.Casos de uso y pruebas para finanzas, salud y otros sectores regulados

Salud bajo HIPAA y operaciones sensibles a la privacidad

Los equipos de salud necesitan dashboards para operaciones, personal y flujo de atención. No necesitan una exposición amplia de PHI. La analítica embebida puede soportar estos casos de uso si la seguridad a nivel de fila y el registro de auditoría se integran desde el principio. Esto es fundamental en entornos HIPAA donde incluso los usuarios internos solo deberían ver los registros que necesitan. El modelo controlado por el cliente de YellowfinBI se ajusta bien a este patrón.Servicios financieros, seguros y aplicaciones multi-inquilino

Los equipos de finanzas y seguros manejan PII, datos de cuentas, datos de reclamaciones y límites estrictos entre inquilinos. Una pequeña filtración puede convertirse en un evento regulatorio. Los sistemas SaaS multi-inquilino enfrentan aún más presión porque un error de sesión puede filtrarse a la vista de otro inquilino. El modelo on-premises y orientado al aislamiento de YellowfinBI otorga a los equipos más control sobre dónde residen los datos y quién puede verlos.| Punto de dolor industrial | Riesgo de negocio | Requisito analítica embebida | Respuesta alineada con YellowfinBI |

| Acceso HIPAA/PHI | Fuga de datos de pacientes | Control de acceso granular | Herencia auth app + RLS |

| Finanzas/PII | Violaciones regulatorias | Auditabilidad + aislamiento | Despliegue on-prem + logs |

| SaaS multi-inquilino | Exposición entre inquilinos | Separación por vista | Modelo embebido endurecido |

| Insights con IA | Fuga de metadados | Endpoints de IA controlados | Opciones de enrutamiento del cliente |

Qué deben evaluar los responsables de la toma de decisiones antes de elegir un proveedor de analítica embebida

Los criterios prácticos de selección

Antes de elegir un proveedor, haga cinco preguntas.- ¿Dónde se ejecuta: on-prem, en una VPC o SaaS totalmente gestionado?

- ¿Qué controles de seguridad existen para RLS, cifrado, manejo de tokens y registros?

- ¿Cómo se ajusta a las necesidades de HIPAA, GDPR y NIS2?

- ¿A dónde van los prompts, resultados y contexto en las funciones de IA?

- ¿Reduce la carga de personal o añade más trabajo personalizado?